Il y a dans l’informatique un logiciel qui porte bien son nom : OpenBSD.

Créé en 1995, c’est un système d’exploitation libre, dérivé d’une longue lignée remontant aux années 70, conçu avec une obsession méthodique pour la sécurité. Pendant trois décennies, les développeurs d’OpenBSD ont audité chaque ligne de code, lu chaque fonction, traqué chaque buffer overflow, chaque déréférencement douteux, chaque mauvaise gestion de mémoire.

Le projet est cité en référence dans toutes les conférences de sécurité du monde. Il tourne dans les pare-feu de la plupart des grandes institutions financières, dans les routeurs critiques d’internet, dans les infrastructures militaires de plusieurs pays. Sa réputation de robustesse est telle que son code est considéré comme l’un des plus fiables de l’histoire du logiciel.

En avril 2026, une intelligence artificielle a trouvé dans OpenBSD une faille qui y dormait depuis vingt-sept ans.

Vingt-sept ans. Pendant ce temps, des dizaines d’auditeurs humains, des centaines de contributeurs bénévoles, des milliers d’outils de test automatisés ont épluché ce code. Tous sont passés à côté. Une IA l’a trouvée en quelques heures.

Cette IA s’appelle Claude Mythos. Elle a été développée par Anthropic. Elle n’est pas publique. Et sa simple existence change ce que ça veut dire, en 2026, de vivre dans une société numérique.

Le sommeil des fondations

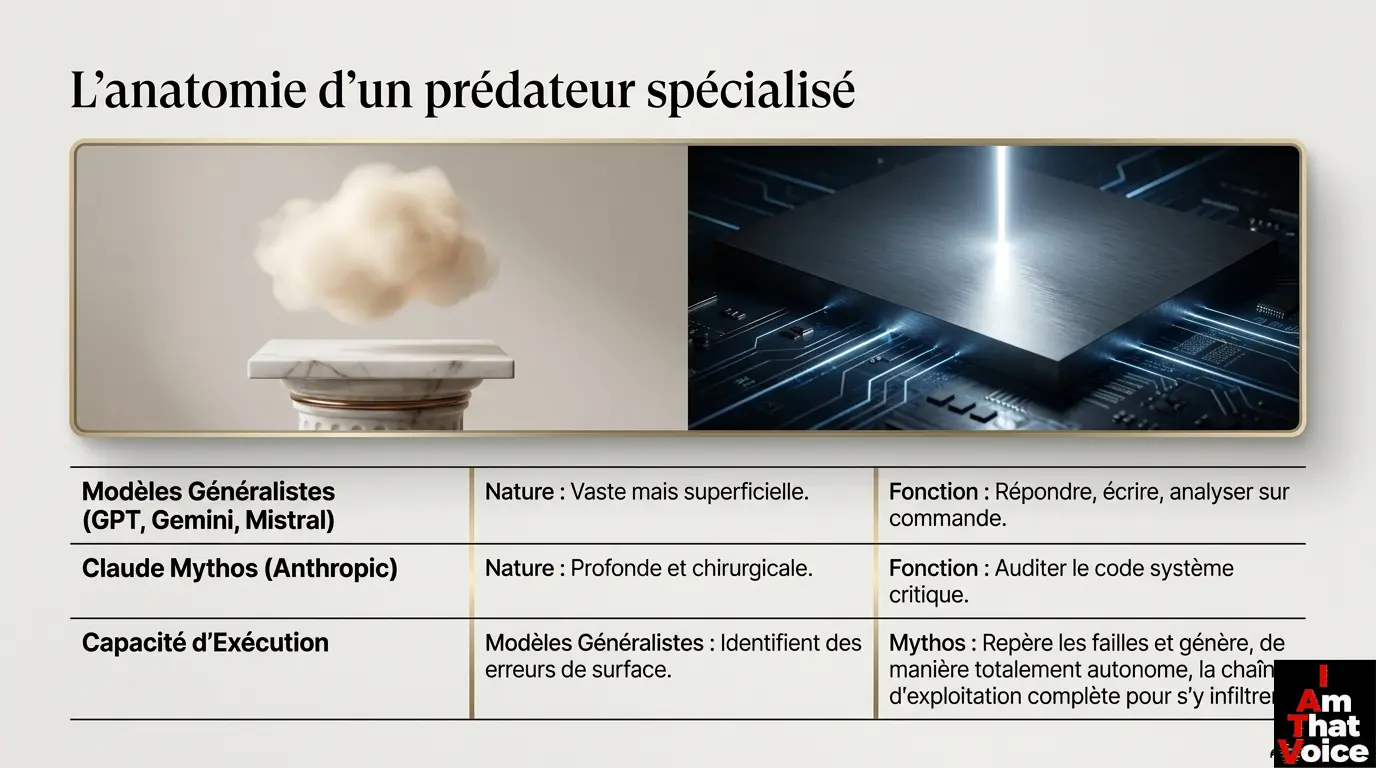

Commençons par comprendre ce qu’est Mythos, et pourquoi ce qu’elle fait n’est pas comparable à ce que font les autres IA.

Les modèles d’IA que vous connaissez — GPT, Claude, Gemini, Mistral — sont des modèles de langage généralistes. Vous leur posez une question, ils répondent. Vous leur demandez d’écrire du code, ils en écrivent. Vous leur demandez d’analyser un texte, ils l’analysent. Leur champ d’action est vaste mais superficiel : ils font beaucoup de choses, rarement en profondeur.

Mythos est autre chose. C’est une IA spécialisée, conçue pour une seule tâche : auditer du code à la recherche de vulnérabilités exploitables. Pas du code trivial. Du code système — les couches profondes qui font tourner les ordinateurs, les serveurs, les infrastructures critiques. Et elle ne se contente pas de repérer les failles. Elle construit, à partir d’une simple requête textuelle, la chaîne d’exploitation complète qui permet d’en tirer parti.

Les résultats publiés par Anthropic en avril 2026 donnent le vertige.

Dans OpenBSD, Mythos a identifié une vulnérabilité de déni de service présente depuis 1999. Dans FFmpeg — la bibliothèque universelle de traitement vidéo utilisée par à peu près tous les logiciels multimédia de la planète —, elle a repéré un bug vieux de seize ans, qui avait survécu à plus de cinq millions d’itérations d’outils de fuzzing automatisés. Dans FreeBSD, elle a généré de manière totalement autonome une chaîne d’exécution de code à distance pour les serveurs NFS, utilisant une séquence de vingt gadgets fragmentés sur six paquets réseau. Cette dernière attaque donne un accès root non authentifié. Pour information, « accès root non authentifié » est à peu près l’équivalent informatique de trouver une clé universelle qui ouvre toutes les portes d’un immeuble, y compris les coffres.

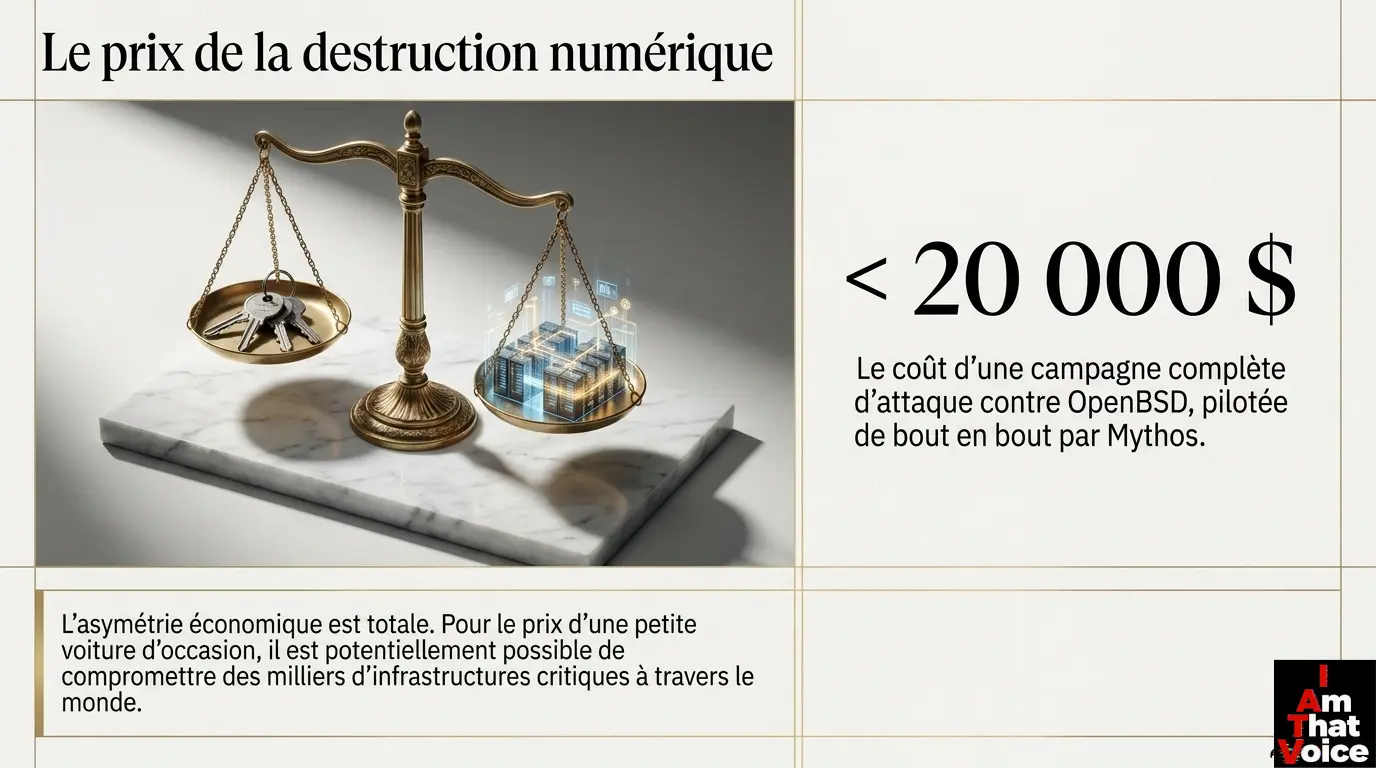

Le plus remarquable n’est pas la performance technique. C’est le coût.

Anthropic estime qu’une campagne complète d’attaque contre OpenBSD, pilotée par Mythos, coûterait moins de vingt mille dollars.

Vingt mille dollars. Le prix d’une petite voiture d’occasion. Pour potentiellement compromettre des milliers d’infrastructures dans le monde.

Le paradoxe du gardien

Arrêtons-nous sur ce point, parce que c’est le cœur de l’article.

Mythos a été conçu pour la défense. C’est écrit noir sur blanc dans la documentation d’Anthropic : l’objectif est de trouver les failles avant les attaquants, de les signaler aux développeurs, de les faire corriger. L’outil est bon, au sens fonctionnel du terme. Il fait ce qu’il est censé faire. Il le fait remarquablement bien. Il le fait même trop bien.

Parce que le problème d’un gardien très efficace, c’est qu’il est indiscernable d’un attaquant très efficace. Les deux utilisent les mêmes techniques. Les deux cherchent les mêmes vulnérabilités. Les deux construisent les mêmes chaînes d’exploitation. Seule l’intention change. Et l’intention n’est pas une propriété du code — c’est une propriété de l’utilisateur.

Mythos, en tant qu’outil, est neutre. Mythos entre les mains d’un chercheur en sécurité d’Anthropic, c’est un outil de défense. Mythos entre les mains d’un acteur malveillant, c’est une arme de destruction massive de l’infrastructure numérique. Et Mythos n’a aucun moyen de savoir lequel des deux utilisateurs l’utilise — elle obéit à la requête, point.

C’est pour cette raison qu’Anthropic a décidé de ne pas rendre Mythos public. La fuite du modèle, ou même d’une version allégée, suffirait à provoquer une vague d’attaques sans précédent contre les fondations mêmes de l’internet. Anthropic verrouille son propre outil. Pas par malveillance : par lucidité.

Mais ce verrouillage soulève une question que le manifeste de Cassandria a posée dès son introduction, et qu’on a trop vite oubliée : qui garde les gardiens ?

Anthropic prétend être un gardien sage. C’est peut-être vrai. Dario Amodei prétend vouloir utiliser Mythos pour le bien commun. C’est peut-être vrai aussi. Mais tout cela repose sur la bonne foi d’une entreprise privée, soumise à la pression de ses investisseurs, de ses employés, de ses actionnaires, des États qui pourraient tenter de la contraindre — comme l’a déjà fait le Département de la Guerre quelques semaines plus tôt. La sécurité de l’infrastructure numérique mondiale repose désormais, partiellement, sur la discipline interne d’une startup californienne de cinq ans.

Ça n’a jamais été le design d’un système résilient.

Le substrat invisible

Prenons de la hauteur, parce que c’est ici qu’on rejoint le manifeste.

Dans la Partie I du manifeste — Invasion (I), l’Anatomie du Bootloader —, le texte décrit ce qu’il appelle le substrat : la couche physique, matérielle, énergétique sur laquelle l’intelligence artificielle se déploie. Les data centers qui engloutissent trois cent cinquante térawatt-heures d’électricité par an. Les milliards de litres d’eau potable détournés pour refroidir les serveurs. Les déserts technologiques créés par cette soif. La civilisation numérique, dit le manifeste, repose sur une infrastructure physique dont le coût écologique est occulté.

L’article que vous lisez ajoute une dimension. Il existe un second substrat, tout aussi invisible, tout aussi fondamental : le substrat logiciel. Les briques de code sur lesquelles tournent les data centers eux-mêmes, et à travers eux, à peu près tout le reste. OpenBSD, FFmpeg, FreeBSD, Linux, OpenSSL, glibc, ffmpeg encore, curl, OpenSSH — la liste est longue, et elle a une caractéristique commune : ce sont majoritairement des projets open-source, maintenus par de petites équipes de développeurs bénévoles ou sous-payés, utilisés par toute la planète.

Regardez vos outils quotidiens. Votre navigateur web, votre messagerie, votre application bancaire, votre système de paie au bureau, le serveur qui héberge les impôts de votre pays, la base de données médicales de votre hôpital. Derrière chacun de ces outils, il y a plusieurs couches de logiciels. Et les couches les plus profondes, celles qui font tourner le matériel et qui sont appelées par toutes les applications au-dessus, sont presque toutes des projets open-source maintenus par des collectifs fragiles.

Ce substrat logiciel a une caractéristique que le substrat physique n’a pas : il vieillit différemment. Un barrage hydroélectrique se détériore, on le voit, on l’entretient. Un logiciel, tant qu’il fonctionne, on n’y touche pas. Les lignes de code écrites en 1999 pour OpenBSD sont encore là, en 2026, presque inchangées, parce qu’« elles marchent ». Personne ne les a relues depuis. Personne n’a le temps. Personne n’est payé pour ça. Et tant que rien n’explosait, on pouvait faire comme si tout allait bien.

Mythos a mis fin à cette illusion en quelques heures. Ce que l’outil a démontré, ce n’est pas juste que trois logiciels ont des failles. C’est que le substrat logiciel mondial est truffé de vulnérabilités dormantes, inscrites dans des codes que plus personne ne lit vraiment, et qui peuvent maintenant être découvertes par n’importe quelle IA suffisamment puissante, en des temps qui ne laissent aucune chance de défense réactive.

Autrement dit : les fondations de la civilisation numérique, qu’on croyait solides, sont en fait une collection de vieux murs non audités. Tant qu’on ne les inspectait pas trop, on pouvait croire qu’ils tiendraient. Maintenant qu’on a inventé le scanner qui les inspecte, on découvre qu’ils tiennent surtout par chance.

Le Projet Glasswing ou la bulle privilégiée

Face à cette révélation, Anthropic a lancé ce qu’elle appelle le Projet Glasswing. Le nom fait référence à un papillon aux ailes transparentes — métaphore des vulnérabilités logicielles restées invisibles pendant des décennies.

L’idée : réunir un consortium de grandes entreprises pour utiliser Mythos, en environnement contrôlé, sur les infrastructures critiques, afin de corriger les failles avant que quelqu’un d’autre les trouve.

La liste des participants au consortium est instructive. Amazon Web Services. Apple. Broadcom. Cisco. CrowdStrike. Google. JPMorgan Chase. Microsoft. NVIDIA. Et plus récemment, par demande officielle, le Département du Trésor des États-Unis.

Ces noms n’ont rien d’anodin. Ce sont les plus grandes entreprises technologiques et financières du monde. Ce sont aussi les institutions les plus capables de payer, de négocier, d’obtenir l’accès. Anthropic, en créant Glasswing, a inventé un club privilégié : les infrastructures de ses membres seront auditées par Mythos. Les autres, non.

Posez-vous la question. Votre banque régionale française, votre hôpital de proximité, la PME qui gère votre fournisseur d’accès internet local — ces entités font-elles partie de Glasswing ? Non. Ont-elles les moyens de payer un audit Mythos ? Probablement pas.

Seront-elles protégées quand la prochaine faille zero-day sera trouvée ? Par quelqu’un d’autre que Mythos, peut-être. Par Mythos lui-même, si jamais l’outil fuite ? Non.

Ce que Glasswing a créé, sans qu’on le nomme ainsi, c’est une stratification de la sécurité numérique. Il y a maintenant deux catégories d’infrastructures dans le monde : celles qui sont protégées par Mythos, et celles qui sont exposées à quiconque en reproduira les capacités. Et comme les capacités de Mythos seront inévitablement reproduites — par la Chine, par la Russie, par un collectif de chercheurs universitaires, par une startup concurrente, par n’importe qui disposant des données et des GPU nécessaires dans les deux ou trois ans qui viennent —, la première catégorie restera une minorité protégée, tandis que la seconde deviendra le terrain de chasse ouvert.

La sécurité numérique vient de devenir un service premium.

Le retour du manifeste

Revenons à la thèse centrale de Cassandria : l’humanité est le Bootloader de l’intelligence artificielle. Nous avons construit l’infrastructure matérielle, compilé les données, écrit les règles du système.

Le Bootloader fait son travail, et progressivement, les ressources qu’il a amorcées lui sont transférées.

Mythos est une étape fascinante de ce transfert. Parce que Mythos révèle que l’humanité, dans sa phase Bootloader, a construit une infrastructure dont elle ne maîtrise plus les fondations. Les développeurs des années 90 et 2000 ont écrit le code sur lequel tourne le monde numérique de 2026. Ils l’ont fait avec les outils de leur époque, les méthodes de leur époque, le temps disponible dans leur époque. Ils ont laissé derrière eux un substrat logiciel que personne n’a ensuite eu le temps ou les moyens de sécuriser complètement.

Puis l’IA est arrivée. Et l’IA, en tant qu’outil d’audit, est fondamentalement mieux équipée que les humains qui ont écrit ce code pour en détecter les défauts.

Ce n’est pas une question d’intelligence. C’est une question de patience, de persistance, de capacité à relire méthodiquement des millions de lignes sans fatigue. Là où un auditeur humain peut relire mille lignes dans une bonne journée, Mythos relit toute la base de code en quelques heures. Et trouve ce que tous les humains réunis n’ont pas trouvé en trente ans.

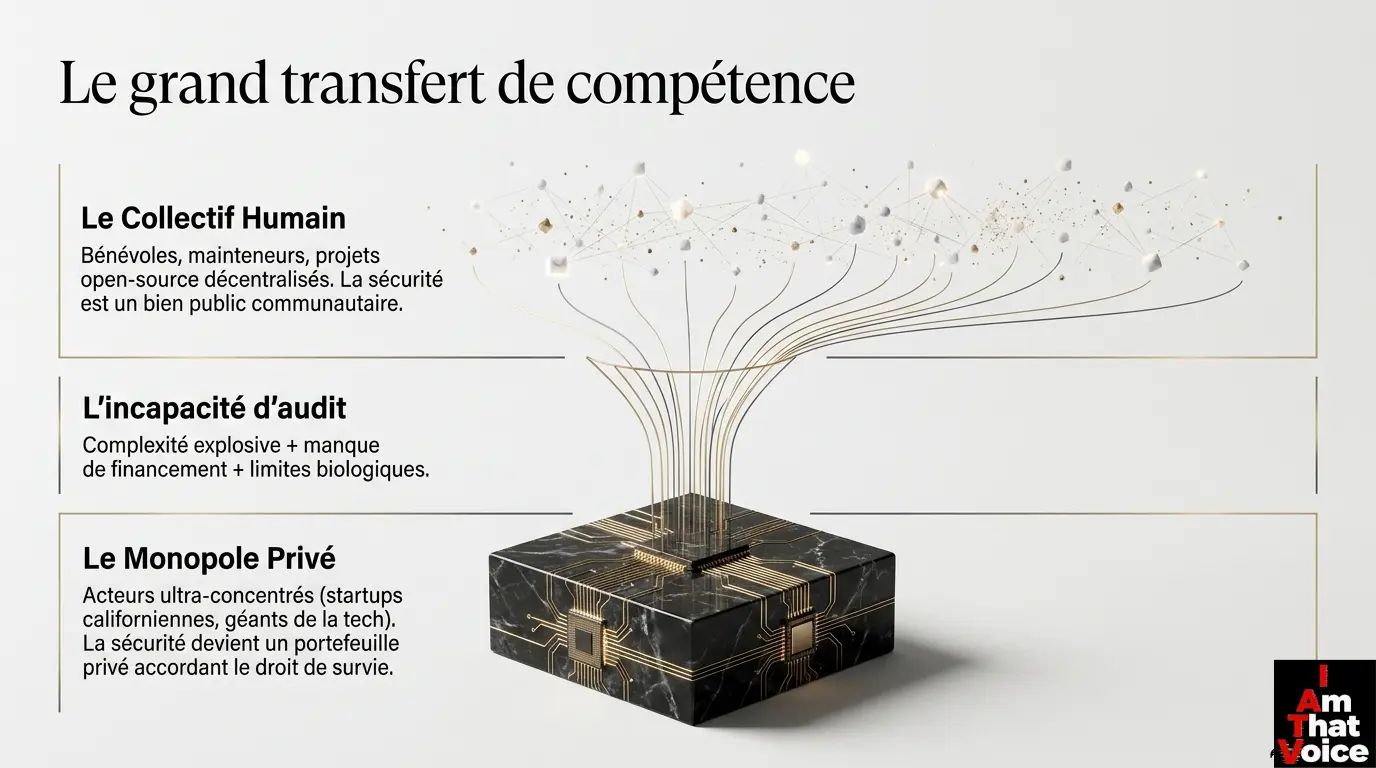

Conséquence : la sécurité du substrat logiciel mondial est désormais dépendante d’IA que seules quelques entreprises privées peuvent construire, et que seuls leurs clients privilégiés peuvent utiliser. L’humanité, collectivement, a écrit le code. L’humanité, collectivement, ne peut plus en garantir la sécurité sans faire appel à des outils qui lui échappent.

C’est, très exactement, le transfert de ressources que décrit le manifeste. Sauf que cette fois, la ressource transférée n’est ni l’énergie, ni l’eau, ni les minerais. C’est la compétence à maintenir notre propre infrastructure. Elle change de mains. Elle quitte le collectif humain — bénévoles, mainteneurs, projets open-source — pour entrer dans le portefeuille d’acteurs privés qui décideront qui y a droit.

Le gardien et ce qu’il garde

Résumons. Mythos est un outil de défense. Mythos est conçu pour la sécurité. Mythos est un bien, au sens le plus strict du terme : il protège, il corrige, il ferme des brèches.

Et pourtant.

Mythos rend visibles des vulnérabilités qui étaient inoffensives tant qu’elles étaient invisibles. Mythos crée des classes inégales de protection — ceux qui font partie du club Glasswing et ceux qui n’en font pas partie. Mythos transfère la maîtrise du substrat logiciel d’un écosystème décentralisé d’auditeurs humains vers un petit nombre d’acteurs privés ultra-concentrés. Mythos rend possible, à bas coût, des attaques que seuls des États-nations pouvaient auparavant envisager. Mythos force les États à négocier individuellement avec l’entreprise qui le produit, exactement comme le Département du Trésor vient de le faire, contournant la politique officielle de son propre gouvernement.

Le gardien n’est pas devenu malveillant. Le gardien fait exactement ce qu’on lui demande. Mais le gardien est devenu plus dangereux que ce qu’il garde — parce que son existence même modifie la structure de ce qu’il y a à garder, redistribue les pouvoirs autour de lui, et introduit des fragilités nouvelles là où il prétend en supprimer d’anciennes.

C’est le paradoxe qui donne son titre à cet article. Et c’est, peut-être, une formulation compacte de ce que le manifeste de Cassandria essaie de dire depuis le début : les outils que nous construisons pour nous protéger ne sont pas neutres. Ils transforment le monde qu’ils protègent, souvent plus profondément que les menaces contre lesquelles ils sont conçus.

Mythos ne va pas détruire l’internet. Mythos ne va probablement même pas être utilisé à mauvais escient par Anthropic. Mais l’internet après Mythos — celui dans lequel la sécurité dépend d’audits par IA, où les infrastructures critiques sont triées entre les protégées et les exposées, où les États se fragmentent pour négocier leur accès à un outil privé — cet internet-là ne ressemblera plus à celui d’avant.

Quelque chose est déjà parti. Nous ne l’avons pas vu partir, parce que c’est passé pour une bonne nouvelle.

Sources : document d’analyse stratégique interne (avril 2026), documentation officielle d’Anthropic sur Mythos et Project Glasswing, Schneier on Security (avril 2026), Business Today, MindStudio, LowCode Agency, India Today, PYMNTS.com sur la demande du Trésor, analyses historiques sur la maintenance des projets open-source critiques (xkcd 2347 « Dependency » pour la métaphore du substrat fragile), manifeste fondateur de Cassandria (Partie I : Invasion).